Jak hosting chroni strony internetowe przed atakami DDoS

Ataki typu DDoS (Distributed Denial of Service) stanowią jeden z największych wyzwań bezpieczeństwa infrastruktury internetowej. Polegają na wysyłaniu ogromnych ilości zapytań do serwera w celu jego przeciążenia, co prowadzi do niemożności obsłużenia prawidłowego ruchu. W odpowiedzi na rosnącą liczbę i złożoność tych zagrożeń, dostawcy usług hostingowych wprowadzili szereg mechanizmów mających na celu wykrywanie, filtrowanie oraz neutralizację złośliwego ruchu.

Profesjonalne rozwiązania hostingowe opierają się na współpracy wielu komponentów zabezpieczających, które wspólnie minimalizują ryzyko przerw w dostępności serwisów. Od warstwy sieciowej, poprzez zapory aplikacyjne, aż po systemy równoważenia obciążenia i CDN – każdy element architektury pełni kluczową rolę w kompleksowej ochronie.

W dalszej części tekstu przedstawiono najważniejsze technologie i procedury stosowane w środowiskach hostingowych, umożliwiające skuteczną obronę przed najgroźniejszymi odmianami ataków DDoS.

Mechanizmy wykrywania i filtrowania ruchu sieciowego

Pierwszym krokiem w ochronie przed atakami DDoS jest szybka identyfikacja niepożądanego ruchu. W tym celu stosowane są systemy detekcji i analizy ruchu, które monitorują pakiety przesyłane do serwera pod kątem nietypowych wzorców. Analiza statystyczna i heurystyki pozwalają odseparować normalny ruch od potencjalnie niebezpiecznych fal zapytań.

Zaawansowane rozwiązania jak te oferowane przez hostido.pl , implementują zaawansowane algorytmy uczenia maszynowego oraz filtry anty-DDoS w czasie rzeczywistym, co pozwala na niemal natychmiastowe blokowanie podejrzanych źródeł ruchu. Dzięki temu serwery pracują z optymalną wydajnością, nawet podczas prób masowego ataku.

Ponadto stosuje się techniki opóźniania (rate limiting) oraz weryfikacji stanu sesji, które dodatkowo ograniczają możliwość generowania ogromnej liczby połączeń z jednego lub wielu adresów IP.

Zastosowanie zapór sieciowych (firewall) w ochronie przed DDoS

Zapory sieciowe stanowią kolejną linię obrony przeciwko atakom DDoS, filtrując pakiety na poziomie warstwy 3 i 4 modelu OSI. Dzięki zastosowaniu dedykowanych zapór aplikacyjnych możliwe jest wdrożenie reguł blokujących nieautoryzowane protokoły, porty oraz adresy IP źródłowe.

W nowoczesnych środowiskach hostingowych zapory są często integrowane z systemami detekcji, tworząc zautomatyzowane środowisko reakcji na zagrożenia. Konfiguracja oparta na profilach ruchu pozwala na szybkie odrzucanie pakietów należących do fałszywych sesji, co zmniejsza obciążenie serwera i wpływa na jego stabilność.

Dodatkowo, dzięki konfiguracji zapory sieciowej opartej na geolokalizacji, możliwe jest blokowanie ataków pochodzących z regionów, gdzie nie przewiduje się autentycznego ruchu użytkowników, co znacząco podnosi skuteczność ochrony.

Rola systemów równoważenia obciążenia (load balancing)

Systemy dynamicznego rozdzielania obciążenia to kluczowy element infrastruktury odpornej na ataki DDoS. Ich zadaniem jest przekierowywanie zapytań do wielu serwerów, co rozprasza potencjalne przeciążenie i utrzymuje ciągłość działania usługi.

W ramach implementacji inteligentnych algorytmów rozkładu ruchu stosuje się m.in. równoważenie na podstawie:

- aktualnego obciążenia CPU i pamięci,

- dostępności instancji serwera,

- współczynnika opóźnień sieciowych.

Dzięki geograficznie rozproszone węzły systemy load balancing potrafią automatycznie odsunąć żądania od atakowanych punktów sieci do tych, które pozostają niezagrożone, co zwiększa odporność całej architektury.

Wykorzystanie sieci dostarczania treści (CDN) w zapobieganiu atakom

Sieć CDN (Content Delivery Network) to globalna sieć serwerów brzegowych rozmieszczonych w strategicznych lokalizacjach. Dzięki sieć dostarczania treści CDN zyskuje się nie tylko przyspieszenie dostarczania zasobów, lecz również warstwę ochrony przeciw DDoS.

Fabryka danych CDN przechowuje statyczne elementy witryny (obrazki, skrypty, arkusze stylów) bliżej użytkowników. W przypadku ataku część ruchu zostaje obsłużona bezpośrednio przez węzły brzegowe, co zmniejsza presję na główny serwer źródłowy.

Dodatkowo, buforowanie i kompresja danych w węzłach CDN przyczyniają się do redukcji liczby zapytań kierowanych do backendu, a mechanizmy geoblokowania pozwalają na odrzucanie niechcianego ruchu już na poziomie najbliższego węzła.

Monitorowanie i szybka reakcja na incydenty bezpieczeństwa

Efektywna ochrona przed DDoS wymaga stałego monitoringu w czasie rzeczywistym i wysyłania powiadomień o incydentach bezpieczeństwa. Analiza logów oraz alerty o przekroczeniu progów ruchu pozwalają administratorom na natychmiastową reakcję.

W zaawansowanych centrach danych wdrożone są rozwiązania do detekcji nietypowych wzorców ruchu, które automatycznie inicjują procedury awaryjne lub przekazują sygnały do personelu technicznego. Skrócenie czasu odpowiedzi jest kluczowe dla utrzymania stabilnej dostępności usług.

W niektórych przypadkach aktywacja ręcznych lub automatycznych blokad pozwala na odcięcie części infrastruktury od ataku, minimalizując wpływ na główną ścieżkę ruchu.

Skalowalność zasobów jako metoda obrony przed przeciążeniem serwera

Możliwość elastycznego skalowania zasobów serwera stanowi istotne wsparcie w walce z dużymi falami ruchu. Dzięki zastosowaniu wirtualizacji i chmur obliczeniowych, zasoby można zwiększać lub zmniejszać zgodnie z aktualnym zapotrzebowaniem.

Automatyczne mechanizmy skalowania uruchamiają dodatkowe instancje lub zwiększają moc obliczeniową w momencie wykrycia wzrostu natężenia zapytań. Takie podejście chroni przed przeciążeniem serwera oraz umożliwia utrzymanie wysokiej dostępności usług sieciowych nawet w trakcie zmasowanych ataków.

Ostatecznie połączenie redundancji infrastruktury serwerowej z inteligentnymi algorytmami sterowania ruchem i dynamicznym przydziałem zasobów daje kompleksowy efekt obronny przeciwko DDoS, gwarantując ciągłość działania i bezpieczeństwo operacyjne.

Ostatnie Artykuły

Quad i radiowóz zamiast podręcznika - mundurowi we Włocławku pokazali sprzęt i zasady

Majówka Oriońska połączyła dzieci i seniorów we Włocławku

Na włocławskiej porodówce mniej bólu. Ruszyła nowa metoda znieczulenia

Włocławskie organizacje wypracowały plan wolontariatu po serii spotkań

Pięciu rowerzystów po alkoholu. Rekordzista miał ponad 3,5 promila

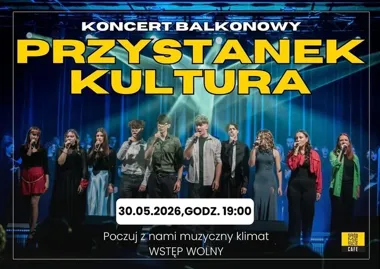

Wokal z balkonu nad śródmieściem. Włocławek szykuje wieczór pełen emocji

Jak wybrać dobrą kosiarkę do trawnika przy domu, działce lub większym ogrodzie?

W połowie czerwca w części Włocławka zabraknie ciepłej wody i ciepła technologicznego

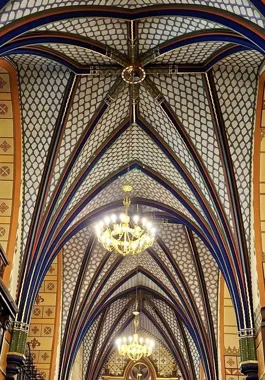

Włocławek przeznacza 750 tys. zł na 13 zabytków i ważne remonty

Diagnoza przerwała 20 lat służby. Włocławski policjant walczy z rakiem trzustki

Poezja śpiewana wraca do Włocławka - finał z planem dnia i akredytacją

Nowy klub dla dzieci w Brześciu Kujawskim. Zajęcia mają łączyć ruch i naukę

Kosmos za 1 zł i planetarium nad Włocławkiem - Dzień Dziecka w Browarze B.

Wieczorem wrócą opryski przeciw meszkom. Nad Włocławkiem pojawi się mgła

Przydatne dane teleadresowe

- Dom Pomocy Społecznej Nowomiejska 19 we Włocławku - kontakt, usługi i przyjęcie

- Młodzieżowy Ośrodek Wychowawczy we Włocławku - kontakt, szkoły, warsztaty

- Galeria Sztuki Współczesnej we Włocławku - bilety, godziny, warsztaty i dojazd

- Wojewódzki Inspektorat Ochrony Roślin i Nasiennictwa w Bydgoszczy - Oddział we Włocławku

- Urząd Gminy Włocławek - kontakt, godziny, wydziały i sprawy do załatwienia

- Centrum Organizacji Pozarządowych i Wolontariatu we Włocławku - kontakt, godziny, wolontariat